一个简单的DEMO的测试

测试代码如下,在编译的时候关闭了GS和DEP保护

|

|

看起来第一次的例子只是简单的栈溢出的测试,那么我们用WinDgb来调试看看。

我们完全按照书上的过程来写~~毕竟我也是一只鸡

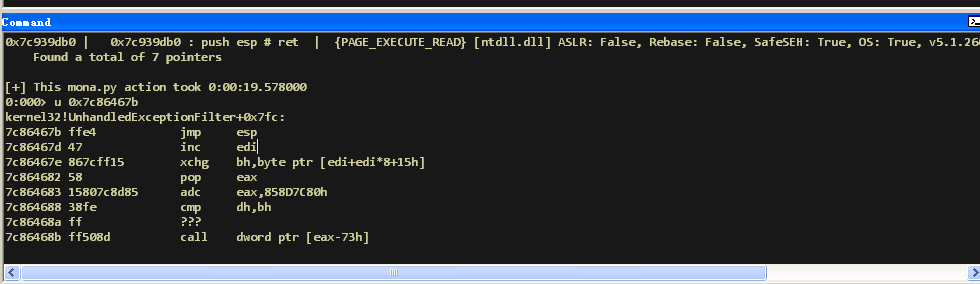

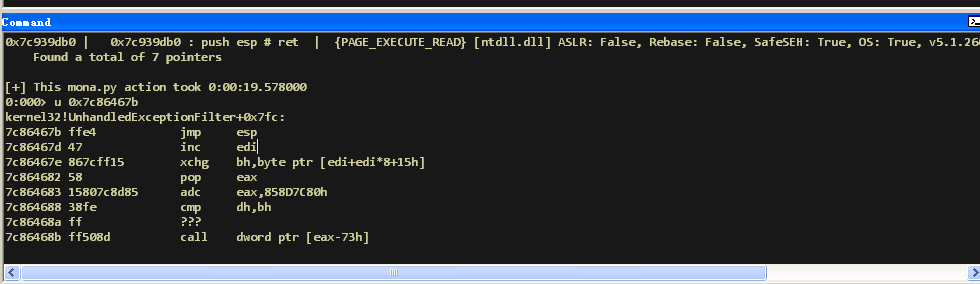

看了一下发现大概是教怎么使用mona模块,于是上两张图好了。

简单的说,可以使用 !py mona jmp r ESP 这样的组合来查找需要的命令~

期待下一篇的exp。

测试代码如下,在编译的时候关闭了GS和DEP保护

|

|

看起来第一次的例子只是简单的栈溢出的测试,那么我们用WinDgb来调试看看。

我们完全按照书上的过程来写~~毕竟我也是一只鸡

看了一下发现大概是教怎么使用mona模块,于是上两张图好了。

简单的说,可以使用 !py mona jmp r ESP 这样的组合来查找需要的命令~

期待下一篇的exp。

本文标题:Exploitme1 (“ret eip” overwrite)

文章作者:A2ir

发布时间:2016年12月24日 - 15时10分

最后更新:2016年12月26日 - 18时25分

原始链接:http://yoursite.com/2016/12/24/Exploitme1 (“ret eip” overwrite)/

许可协议: "署名-非商用-相同方式共享 3.0" 转载请保留原文链接及作者。